Um e-mail suspeito, um pedido urgente e vales-presente para comprar no Lidl: este é o surpreendente coquetel usado por um hacker para tentar prender um membro da redação da 01net. Decidimos jogar para descobrir o que o cibercriminoso queria.

Há poucos dias, um membro da equipe editorial da 01net recebeu um e-mail estranho com seu sobrenome no assunto. A mensagem afirmava vir deum membro da administração e indicou que nosso diretor tinha uma tarefa urgente para lhe confiar, exigindo uma resposta o mais breve possível. O e-mail pedia um número de telefone do WhatsApp para discutir mais detalhadamente a misteriosa missão.

Nosso colega percebeu rapidamente que se tratava de uma farsa, provavelmente enviada por um hacker para fins maliciosos. Na verdade, embora o endereço de e-mail fosse muito próximo do original, não era o verdadeiro. O cibercriminoso por trás do e-mail usadoum nome de domínio muito semelhante para enganar seu alvo. É fácil cair na armadilha.

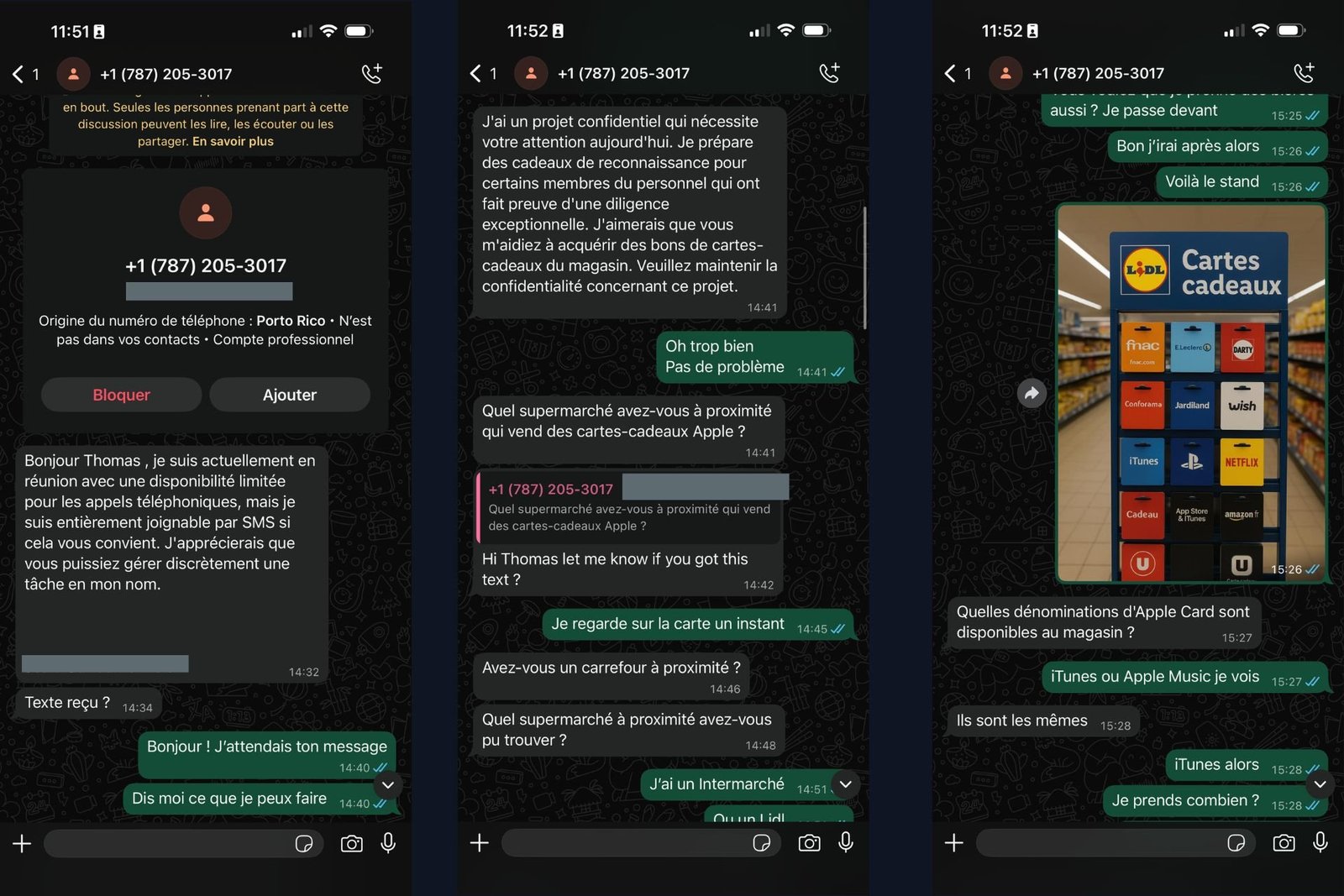

Alertados pelo nosso colega, queríamos saber até onde iria o golpe. Portanto, respondemos favoravelmente ao pedido do golpista, fornecendo-lhe nosso próprio número de telefone no WhatsApp. Poucos minutos depois de compartilhar nosso número, recebemos uma mensagem do cibercriminoso. Ele mais uma vez afirmou ser nosso diretor editorial e também assinou seu nome. A partir desse novo contato, foi fácil perceber que se tratava de uma farsa. Na verdade, o número de telefone estava registrado em Porto Rico. Muitas vezes, basta olhar o código de um número que entra em contato com você para detectar um golpe.

Leia também: “Quase perdi tudo” – golpe da Apple explora falha crítica de suporte

Um chefe no meio de uma reunião

Na sua mensagem, o nosso interlocutor, que sempre se faz passar por nosso superior, indica que pretendedê presentes aos membros da empresa que se distinguiram pelo seu trabalho. Para fazer esses presentes, ele precisa da nossa ajuda. Obviamente, o hacker não quer que ninguém ligue para ele para verificar ou se comunicar com ele. Ele afirma estar em uma reunião e não pode ligar. Por outro lado, está disponível por SMS.

Isso já é completamente improvável. É difícil imaginar um chefe no meio de uma reunião dizendo de repente a si mesmo que precisa absolutamente comprar presentes para seus funcionários, em vez de esperar até o final da reunião ou cuidar deles sozinho. O nosso interlocutor pede-nos que sejamos o mais discretos possível e sobretudo que não discutamos o assunto com os nossos outros colegas. Ele fala novamente sobre a importância da privacidade. Segundo o que ele disse, ele acaba de nos confiar os códigos nucleares.

Ele nos pede para ir a um supermercado próximo. Ele nos pergunta que tipo de supermercado está mais próximo de nós. Dizemos-lhe que é um Lidl ou um Intermarché. Num tom pouco natural, que sugere que o hacker não fala francês e está a usar software de tradução ou IA, ele pergunta-nos com que rapidez podemos chegar ao Lidl.

Cartões-presente para comprar com urgência

Decidimos ir um pouco mais longe, dizendo a ele que estamos no trabalho e que não nos sentimos confortáveis em sair do escritório no meio do dia. O golpista não se mexe e continua nos pedindo para ir ao supermercado. Então fingimos que temos uma reunião e prometemos ir ao Lidl logo depois. Aparentemente, o pirata está convencido de que caímos na armadilha. Ele pede-nos que lhe avisemos o mais rapidamente possível quando chegarmos ao Lidl.

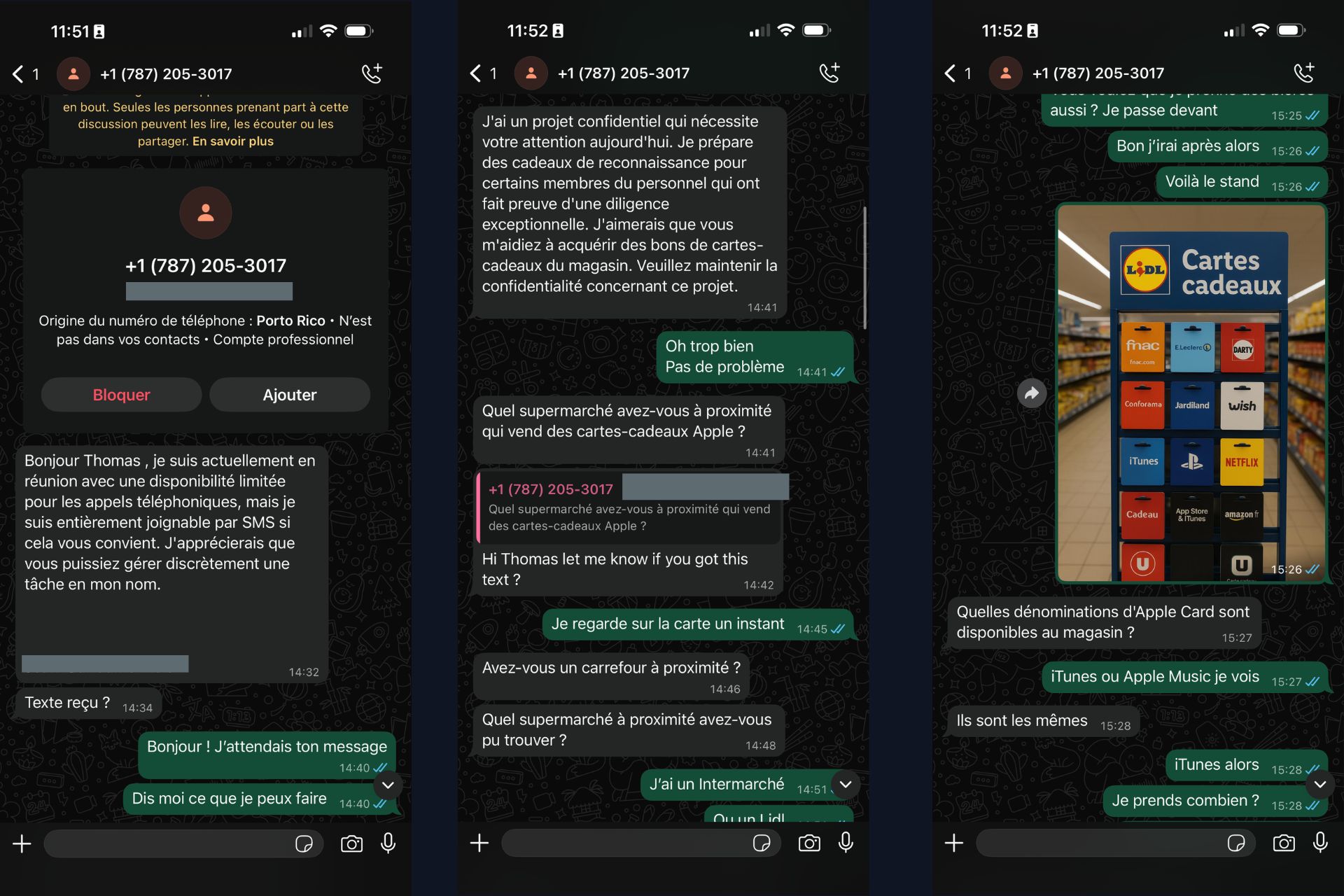

Informamos então ao pirata que chegamos lá. Ele então nos pede para tirar uma foto do estande do vale-presente na loja. Como suspeitávamos, o hacker quer que compremos vales-presente para ele. Não nos deslocámos com urgência para um Lidl para efeitos desta investigação. Gerámos uma imagem com IA generativa de um stand de cartões oferta num Lidl. O pirata não viu nada além de fogo.

O golpista nos perguntou quais tipos de cartões-presente da Apple estão disponíveis na loja. Nós respondemos a ele que existe Cartões do iTunes disponível. Rapidamente, pediu-nos que comprássemos um vale-presente de 100 euros para um membro da redação. Neste ponto, imaginamos que o pirata percebeu que estamos zombando dele. Ele parou de responder. Apesar dos nossos lembretes e ligações, o golpista permaneceu em silêncio.

Leia também: Google alerta sobre esses 6 golpes online que estão causando estragos

Uma variação do golpe do presidente

Esse golpe pode ser considerado uma variação do golpe do falso presidente. Esse golpe também envolve se passar por um chefe ou figura de autoridade dentro de uma empresa. Ao se passar por gerente, o invasor entra em contato com um funcionário autorizado, geralmente um contador ou gerente financeiro. O hacker então pede ao funcionário que faça uma transferência bancária para uma conta desconhecida.

Neste caso, entramos em contato com uma versão grosseira e pouco sofisticada do golpe do presidente. Como Adrien Merveille, diretor técnico da Ponto de verificaçãoexistem vários elementos que sugerem que o hacker não é um ás no crime cibernético. Por exemplo, “o endereço utilizado não é um endereço hackeado real da empresa, é uma cópia”. Como parte de um ataque sofisticado, o hacker usa um endereço de e-mail realcomprometido por seus cuidados antes do ataque.

O especialista em segurança nos explica que o hacker provavelmente estava tentando obter os códigos para usar um cartão-presente. Em “em alguns países, o número utilizado para o cartão virtual aparece diretamente nele”. Que “permite que o invasor recupere os códigos e posteriormente gere vales-presente reais a partir dessas informações”. O ataque acontece em duas etapas, com a foto do estande e o vale-presente que o alvo deve adquirir a pedido do hacker:

“Na verdade, para maximizar o seu ganho, o atacante pede para receber pelo menos um cartão. Se a foto não permitir a recuperação de todos os números, ele ainda terá obtido o vale-presente ».

Como evitar cair em uma armadilha?

Para evitar cair na armadilha preparada por um cibercriminoso, recomendamos primeiro que você exercite a desconfiança e o pensamento crítico. Adrien Merveille aconselha você a ter cuidado redobrado quando seu interlocutor estiver procurando por você. colocar pressão. Geralmente, isso é um sinal de que um golpista está tentando induzi-lo a fornecer dados ou realizar determinadas ações.

“Vamos tentar nos passar por uma pessoa importante, estabelecendo um senso de urgência para pressionar a vítima. O objetivo é não dar-lhe tempo para pensar, para que ela tome decisões precipitadas, sem retrospectiva”afirma o diretor técnico da Check Point Software Technologies

Para autenticar a pessoa com quem você está conversando, o pesquisador recomenda fazer perguntas sobre informações confidenciais. Se você duvida se este é seu chefe, converse com ele sobre um evento interno ou um arquivo atual. Faça “uma pergunta específica ao seu interlocutor – uma pergunta que só a pessoa real poderia responder – para verificar a sua identidade”.

“Diante de um pedido urgente, seja de dinheiro, dados ou acesso, deve-se agir como se fosse uma dupla autenticação”declara Adrien Merveille, acrescentando que “em caso de dúvida, não hesite em desligar e ligar de volta por outro canal: por exemplo, enviando uma mensagem ou ligando para outro número conhecido”.

Nosso interlocutor lembra que “este tipo de ataque é muito comum e existem muitos grupos diferentes” que estão na sua origem. É por isso que é importante permanecer cauteloso.

👉🏻 Acompanhe notícias de tecnologia em tempo real: adicione 01net às suas fontes no Google News, assine nosso canal no WhatsApp ou siga-nos em vídeo no TikTok.