“ Vimos por este meio anunciar que, em retaliação à prisão dos nossos amigos, conseguimos comprometer o Ministério do Interior francês. (…) Então, França, por que você não fala sobre os 16 444 373 pessoas cujos dados consultamos em seus arquivos policiais ? “. Por esta mensagem postada no sábado, 13 de dezembro, no site BreachFórunsum fórum que serve de mercado e montra para os cibercriminosos, um grupo de hackers assumiu a responsabilidade pelo ataque cibernético massivo ao Ministério do Interior, ao mesmo tempo que emitia um ultimato às autoridades.

A sua ameaça: divulgar as bases de dados do FPR (Ficha de Pessoas Procuradas), as do TAJ (Tratamento de registos criminais), as da Direcção-Geral das Finanças Públicas e as do Fundo Nacional de Pensões (Cnav). Os hackers planejam exigir um resgate para devolver os arquivos que afirmam ter recuperado. Eles estabeleceram um ultimato para 20 de dezembro, ameaçando vender ou publicar os dados se não houver resposta.

Foi em retaliação que o grupo de hackers se infiltrou na intranet das autoridades. © SB, IA ChatGPT

Vingança mascarada

Que retaliação é essa? No início de Dezembro, quatro franceses suspeitos de serem administradores de BreachFóruns foram presos pela polícia. O fórum estabeleceu-se como um mercado central para dados pirateados, servindo como vitrine para fugas que afectam tanto empresas privadas como instituições públicas. Essas prisões puseram fim às suas atividades.

Mas esta operação também provocou vingança de outros membros do fórum. Poucos dias após as detenções, o Ministério do Interior detectou atividades suspeitas nas suas infraestruturas. Oficialmente, o Estado falou pela primeira vez num reforço preventivo da segurança cibernética. Mas pouco depois, o Ministro do Interior reconheceu o acesso a “aplicações empresariais”, sem confirmar uma fuga massiva. Uma suposta imprecisão, que se explica tanto pela complexidade das investigações como pela necessidade de evitar o pânico prematuro.

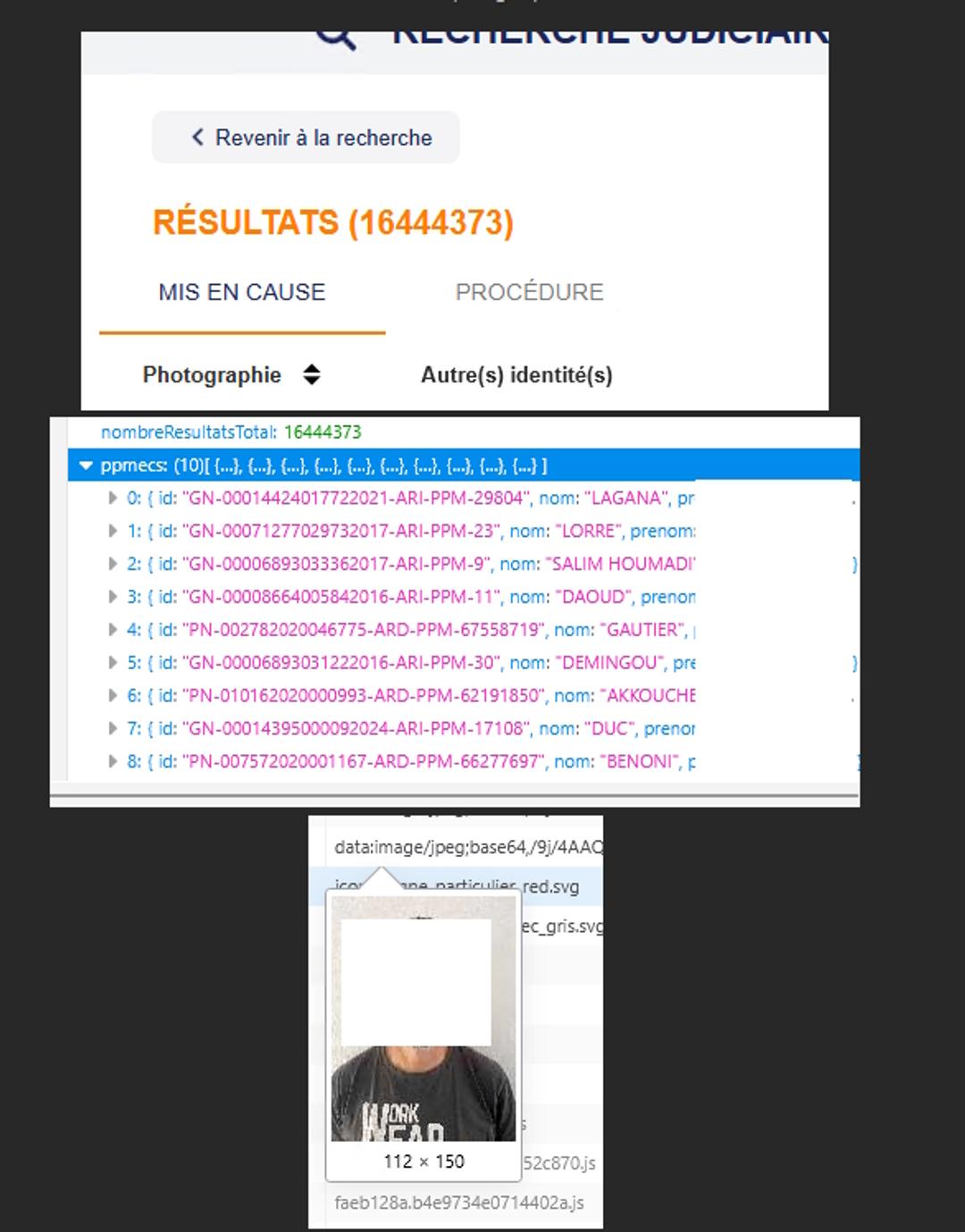

Atualmente, os hackers ainda parecem ter acesso à rede do ministério e publicam regularmente capturas de tela em Telegrama documentos de bancos de dados. Por sua vez, surpreendentemente, as cinco pessoas detidas dissociaram-se desta ação.

Os hackers publicaram capturas de tela comprovando que tiveram acesso aos bancos de dados policiais. Isto não significa, no entanto, que tenham sido exfiltrados na sua totalidade.

Um cenário muito clássico

Como os hackers obtiveram acesso a esses bancos de dados? Inicialmente, o ataque teria como alvo um centro policial ou de gendarmaria em Charente-Maritime através de comprometimento das contas dos agentes. O cenário de phishing direcionado ou roubo de credenciais é favorecido num contexto onde a dupla autenticação ainda não é generalizada nos serviços policiais. Uma vez que uma ou mais contas mensagens comprometidos, os invasores poderiam ter monitorado trocas internas, recuperado links, identificadores ou procedimentos e, em seguida, acessado “aplicativos de negócios” acessíveis na intranet. Tudo indica uma intrusão lenta e discreta, espalhada por várias semanas.

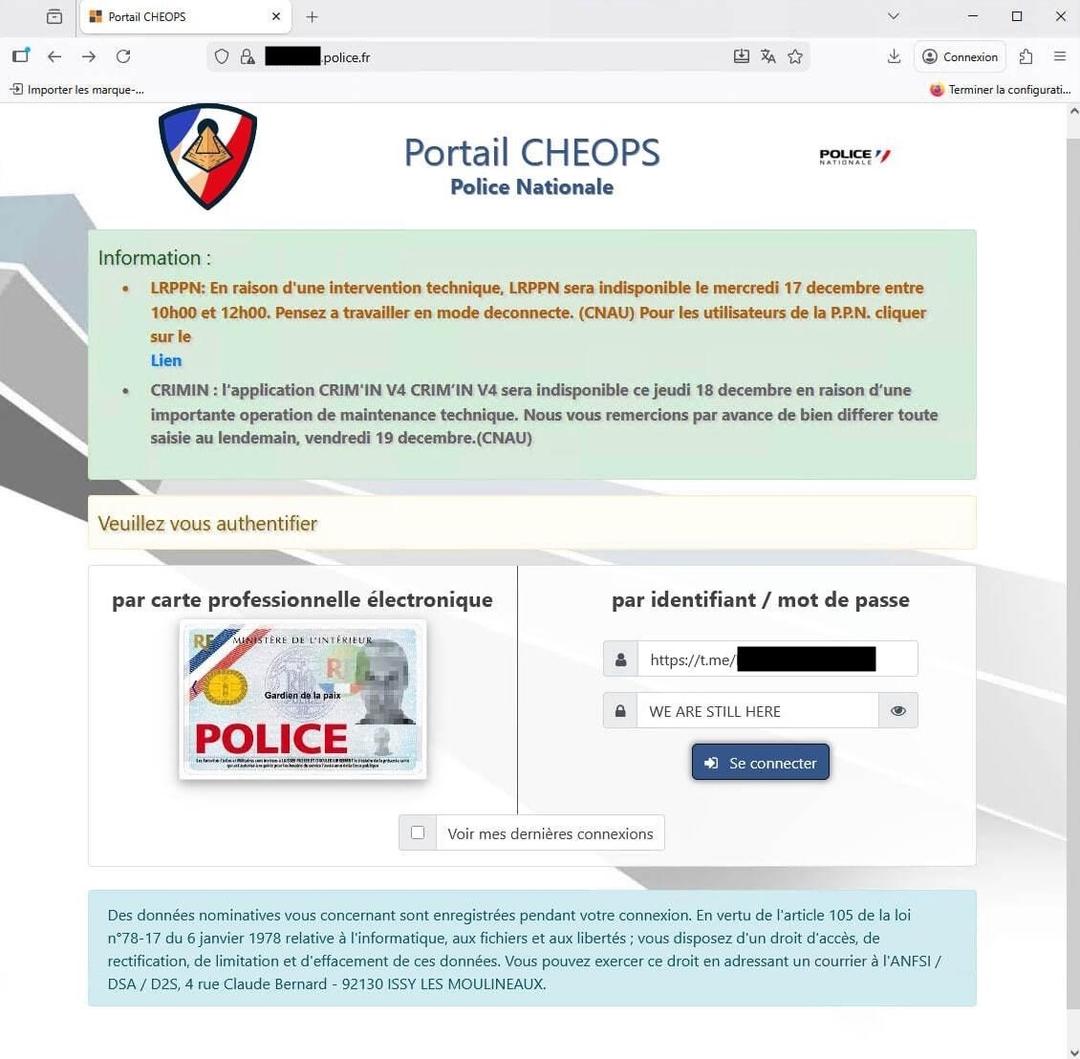

Os hackers buscam mostrar que ainda estão presentes na rede e distribuem screenshots do portal Cheops datados de hoje. Essa captura não significa que eles conseguiram se conectar. © Ilan Gabet

A nova era da desconfiança cibernética

O ministério classificou o ataque como “muito sério” e “sem precedentes”, mas não há indicação de que os dados tenham sido exfiltrados. Porém, o certo é que os autores do ataque conseguiram consultar os arquivos da intranet.

Esta operação vai muito além do âmbito de uma simples ataque cibernético reclamado contra o Ministério do Interior. Ilustra uma nova fase de confronto entre Estados e cibercriminosos, onde a detenção de figuras-chave já não põe fim às ameaças, mas pode, pelo contrário, ampliá-las.

É precisamente neste espaço de incerteza que o BreachForums está entrando. Ao reivindicar acesso ao TAJ, ao FPR ou mesmo ao portal Cheops, os hackers não procuram apenas demonstrar as suas proezas técnicas. Eles estão realizando uma operação pressão informativo, misturando ameaças, ultimatos e publicações direcionadas. O objectivo é duplo: forçar uma negociação com o Estado francês e restaurar a sua credibilidade junto de uma comunidade abalada por suspeitas de infiltração policial.

Certos indícios atestam o acesso real à rede interna, nomeadamente capturas de mensagens profissionais e trocas operacionais internas. Outros, por outro lado, são mais encenados: com capturas de tela sem data ou afirmações impossíveis de verificar. Esta ambiguidade não é uma falha, mas uma alavanca. Como salienta o investigador francês de cibersegurança Baptiste Robert, avaliar um ataque estatal leva tempo, especialmente quando envolve milhares de posições e sistemas interligados. Um atraso que permite que os cibercriminosos ditem o seu próprio ritmo de mídia. Podem continuar a espalhar dúvidas e a aumentar a pressão política. Porque o acesso a estas bases de dados sensíveis representa uma grande preocupação, tanto para a proteção das vítimas, como para a segurança das investigações e a confiança dos cidadãos.

Uma confiança que corre o risco de diminuir um pouco mais à medida que o ministério procura obter acesso a mensagens encriptadas e acaba de renovar o seu contrato com a polémica empresa americana Palantir.

O que é certo é que a cibersegurança é hoje um campo de conflito onde a vitória legal já não garante o fim da ameaça, mas pode tornar-se o seu gatilho.