Em 2017, o ransomware WannaCry viajou pelo mundo. Este é baseado no EternalBlue, um façanha (um código para explorar vulnerabilidades de segurança) desenvolvido pela NSA, a agência de inteligência americana, que escapou ao seu controle. E agora a história se repete.

Google e iVerify acabam de anunciar a descoberta do primeiro ataque de massa conhecido contra iOS. Chamado Coruna, é um kit de exploração, contendo cinco cadeias completas de exploração, ou seja, que explora uma série de falhas para assumir o controle do iPhone, e a ferramenta pode explorar um total de 23 falhas de segurança. Destina-se a todos os iPhones em execução iOS 13 para iOS 17.2.1.

O grande número de explorações permite que a ferramenta use vários métodos para infectar um iPhone. Quando o usuário visita um site especialmente projetado, o código JavaScript verifica as informações no móvelcomo modelo e versão do iOS, para determinar o melhor método para realizar o ataque.

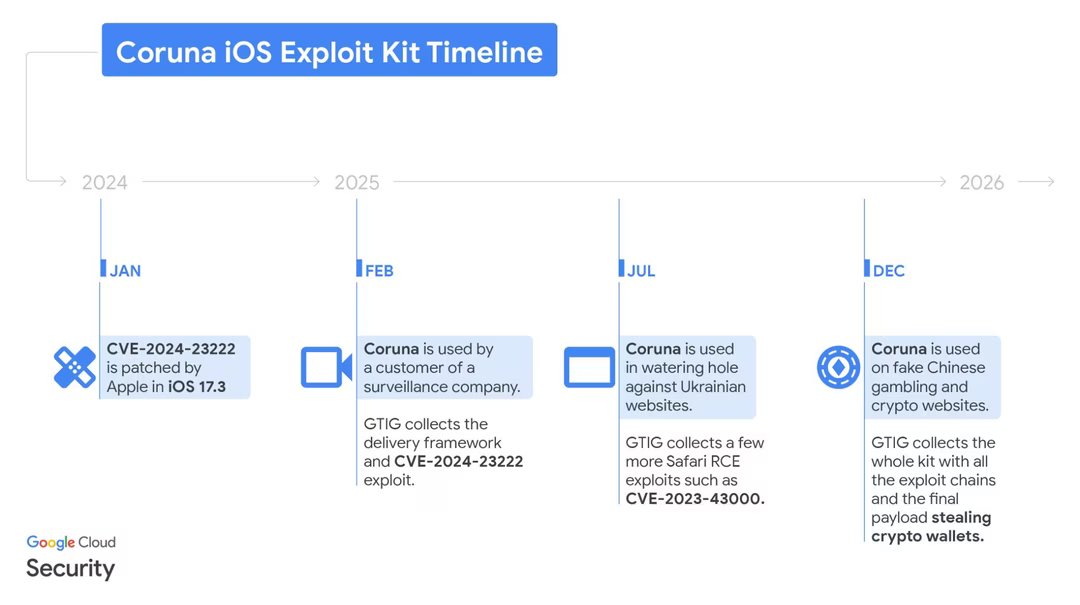

A história da ferramenta Coruna. © Google

China, o último elo da cadeia

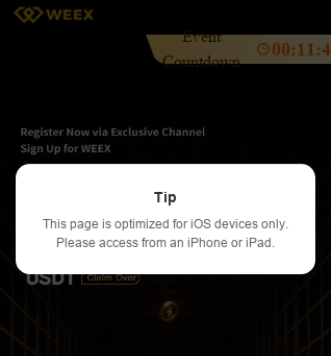

A versão descoberta por Google foi usado por criminosos chineses, que operavam toda uma rede de sites falsos sobre finanças. Este grupo é identificado como UNC6691. Quando um iPhone vulnerável visita um desses sites, o código JavaScript lança um ataque que o infecta com malware que tenta roubar informações financeiras.

Ele busca códigos QR em imagens gravadas, ou informações como sequências de 12 a 24 palavras que podem recuperar uma conta Bitcoin (BIP39) ou frases como “frase substituta” ou “conta bancária” nas notas do dispositivo que são então transmitidas para um servidor de comando e controle (C2).

O malware também pode recuperar módulos deste servidor para adicionar novas funcionalidades, destinadas principalmente a roubar informações ou carteiras. criptomoedas.

Esta mensagem exibida nos sites falsos incentiva os visitantes a usarem um iPhone ou iPad, os únicos dispositivos que o Coruna pode infectar. © Google

Uma passagem pela Rússia

Porém, a história desta ferramenta é mais complexa, porque o Coruna não foi desenvolvido por estes criminosos chineses. Esta rede foi detectada no final do ano passado, mas é apenas o último elo da cadeia. O Google detectou esse mesmo código no verão de 2025 em sites ucranianos comprometidos. Desta vez, não se dirigiu ao sector financeiro, mas sim a uma série de locais diversos. No entanto, foi muito seletivo, visando apenas determinados iPhones em um local específico. Este ataque é atribuído ao UNC6353, sem surpresa um suposto grupo de espionagem russo.

Uma origem americana

Novamente, este não é o primeiro elo da cadeia. O código JavaScript de Coruna foi descoberto pela primeira vez em fevereiro de 2025. O Google simplesmente identifica a fonte como “ um cliente de uma empresa de vigilância “. No entanto, o tipo de código, o nível de sofisticação e o uso do inglês no código parecem sugerir que esta ferramenta se originou nos Estados Unidos.

“ É extremamente sofisticado, custou milhões de dólares para ser desenvolvido e porta as marcações de outros módulos que foram atribuídos publicamente ao governo dos EUA disse Rocky Cole, cofundador da iVerify. Claramente, seria uma ferramenta desenvolvida pela CIA e sobre a qual a agência teria perdido o controlo. Não está claro como Coruna acabou na natureza, mas ” sugere a existência de um mercado ativo para explorações dia zero “usado” », Indica o Google.

A boa notícia é que todas as falhas exploradas pelo Coruna já foram corrigidas pelo Maçã. Para proteger o seu iPhone contra esse ataque, você só precisa ter certeza de que ele está atualizado. Caso isso não seja possível, o Google recomenda ativar o modo de isolamento no seu celular (Modo de bloqueio).