Você achou que a RAM do seu processador era o único calcanhar de Aquiles do seu computador diante de ataques de hardware? Pense novamente. Os pesquisadores demonstraram brilhantemente que os chips gráficos da Nvidia podem ser explorados fisicamente para assumir o controle de um sistema inteiro.

Por uma década, a técnica de hacking chamada “ Martelo de remo » faz os engenheiros de segurança cibernética suarem frio. O conceito é tão brutal quanto fascinante: envolve bombardear uma área específica da memória (DRAM) com solicitações ultrarrápidas para criar interferência elétrica. Esses distúrbios acabam alterando células vizinhas, transformando literalmente 0s em 1s, e vice-versa. Descoberta em 2014 em tiras DDR3, essa vulnerabilidade de hardware já permitia contornar a segurança de um sistema para controlá-lo.

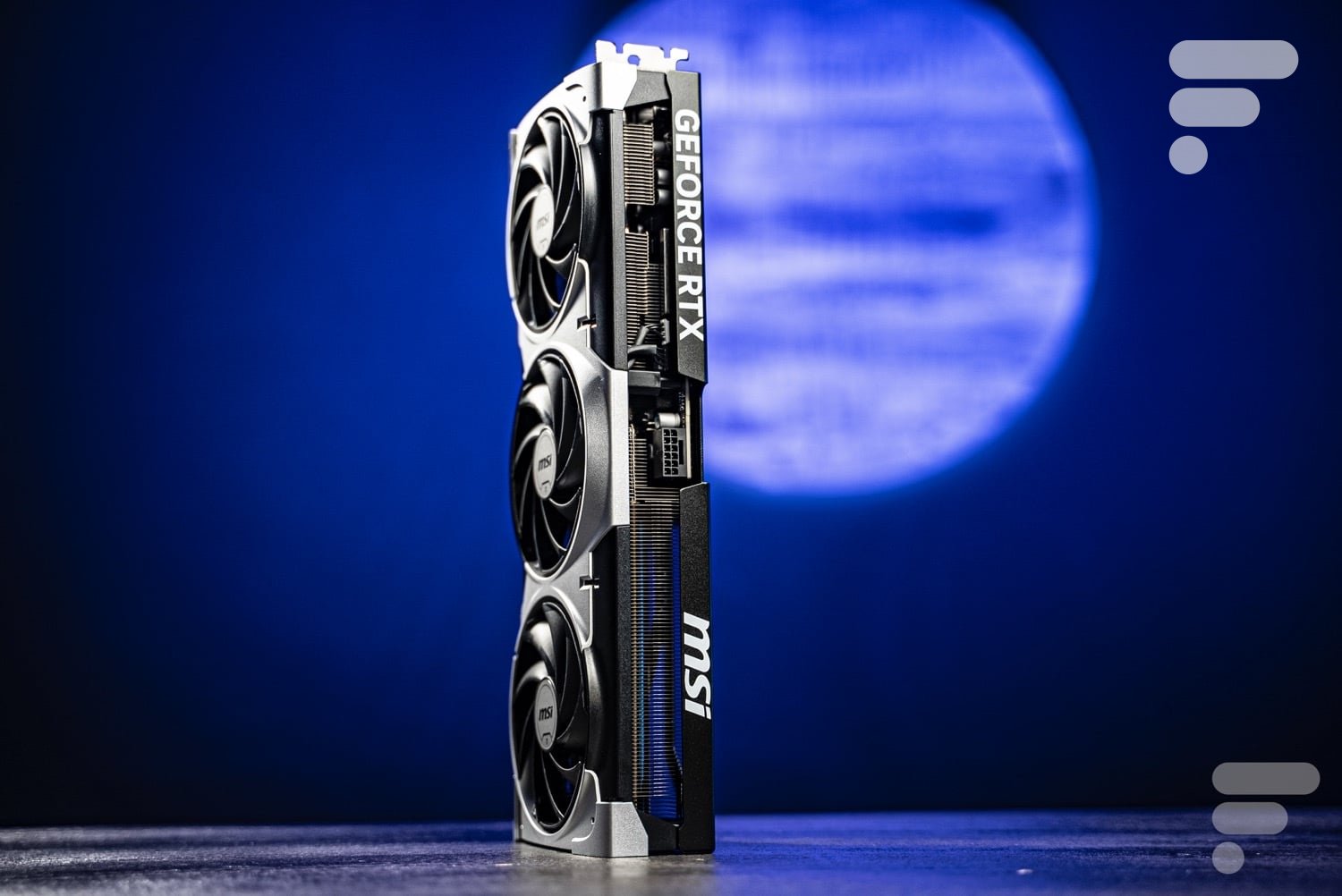

Hoje, a ameaça está mudando de alvo e atacando a artilharia pesada: as placas gráficas. Duas equipes de pesquisadores independentes acabaram de provar que a memória de vídeo (GDDR) das GPUs Nvidia não é apenas vulnerável, mas constitui um trampolim formidável para comprometer completamente a máquina host.

“ GDDRHammer ” E ” GeForge »: quando a GPU trai o processador central

No ano passado, as primeiras tentativas de “ martelando » em placas gráficas deram resultados tímidos, gerando erros suficientes para interromper uma rede neural. Com os novos métodos chamados GDDRHammer e GeForge, passamos para um nível totalmente novo de incômodo. Ao visar a geração Ampere da Nvidia (notadamente o RTX 3060), os especialistas conseguiram causar estragos na memória. O ataque GeForge, por exemplo, gerou inversões de até 1.171 bits em um RTX 3060 simples.

O segredo deste sucesso assustador reside numa técnica engenhosa chamada “ massagem de memória “. Por padrão, os drivers da Nvidia armazenam suas tabelas de paginação (os mapas de navegação que indicam onde os dados estão) em uma área protegida de interferência elétrica. Os hackers, portanto, usam ataques direcionados para forçar o sistema a mover esses dados vitais para setores mais vulneráveis da memória GDDR.

Uma vez corrompida a memória de vídeo, o invasor concede a si mesmo direitos totais de leitura e gravação no chip gráfico. Pior ainda, ao manipular esses acessos, o código malicioso consegue atingir a memória física do processador central (CPU). O ataque permite que você obtenha acesso “ raiz » no Linux, significando o comprometimento total da máquina.

Você deve entrar em pânico e desconectar seu equipamento? Por enquanto, apenas estas placas da geração Ampere foram confirmadas como vulneráveis. Modelos mais recentes, utilizando novas arquiteturas de memória, ainda não foram dissecados por acadêmicos. Além disso, para que a armadilha feche, uma opção crucial em sua placa-mãe deve ser desabilitada: o IOMMU (Input-Output Memory Management Unit).

O problema é que essa desativação é a configuração padrão em quase todos os BIOS, para maximizar a compatibilidade e evitar quedas de desempenho. A reativação do IOMMU fecha instantaneamente esta vulnerabilidade, isolando a GPU de áreas sensíveis da memória central. Outra solução é habilitar a correção de erros ECC na linha de comando, embora isso retire parte da memória disponível. Mas fique tranquilo: até o momento, nenhum ataque Rowhammer foi detectado na natureza. Este trabalho de pesquisa serve acima de tudo como um choque para forçar a indústria e os fabricantes de nuvem a repensar a segurança de nossos componentes.

Junte-se a nós das 17h às 19h, todas as quartas-feiras alternadas, para o show DESBLOQUEAR produzido por Frandroid E Numerama ! Notícias de tecnologia, entrevistas, dicas e análises… Vejo você ao vivo no Twitch ou retransmissão no YouTube!