Um aplicativo de namoro falso está tentando enganar alguns usuários do Android. O aplicativo funciona como um cavalo de Tróia para instalar o GhostChat no seu smartphone. Este vírus roubará todos os seus dados, enquanto um hacker conversa com você no WhatsApp fingindo ser um pretendente. A operação faz parte de uma vasta campanha de espionagem que tem como alvo telefones e computadores.

Uma vasta operação de espionagem tem como alvo smartphones Android. Descoberta por pesquisadores da ESET, a campanha é baseada em um aplicativo malicioso. O aplicativo se apresenta como uma plataforma de namoro online conectada diretamente ao WhatsApp. O aplicativo é amplamente distribuído na Internet na forma de arquivos APK.

Para enganar os internautas, os cibercriminosos copiaram o ícone de uma verdadeira aplicação de encontros, disponível na Google Play Store, nomeadamente “Aplicativos de Namoro sem Pagamento”. Este aplicativo fraudulento foi projetado apenas para instalar malware chamado Bate-papo Fantasma no smartphone.

Leia também: 9 milhões de Androids comprometidos – Google desmonta uma das maiores redes piratas do mundo

Perfis falsos e uma conversa falsa no WhatsApp

Depois de instalado, o aplicativo exibe perfis femininos falsos os chamados “bloqueados”. Como notou a ESET, a página inicial do aplicativo consiste em 14 perfis falsos de mulheres. Esse truque ajuda a despertar a curiosidade das vítimas, que obviamente vão querer entrar em contato com os pretendentes.

O usuário deve inserir um código de acesso para poder desbloquear o acesso e conversar com mulheres jovens. A vítima recebe diretamente o código para entrar no aplicativo. Essa manipulação dá ao internauta a impressão de estar utilizando um serviço premium. Esta é “uma técnica simples de engenharia social, provavelmente destinada a criar a ilusão de “acesso exclusivo” para potenciais vítimas”, explica o investigador. Lukas Stefanko na origem da descoberta.

Assim que a vítima digita um código para “desbloquear” um perfil, ela é levada para uma conversa no WhatsApp com uma dessas contas falsas. A vítima pensa que está conversando com uma pessoa real, mas na verdade está se comunicando com cibercriminosos ou com um bot dedicado.

Uma pilhagem de seus dados

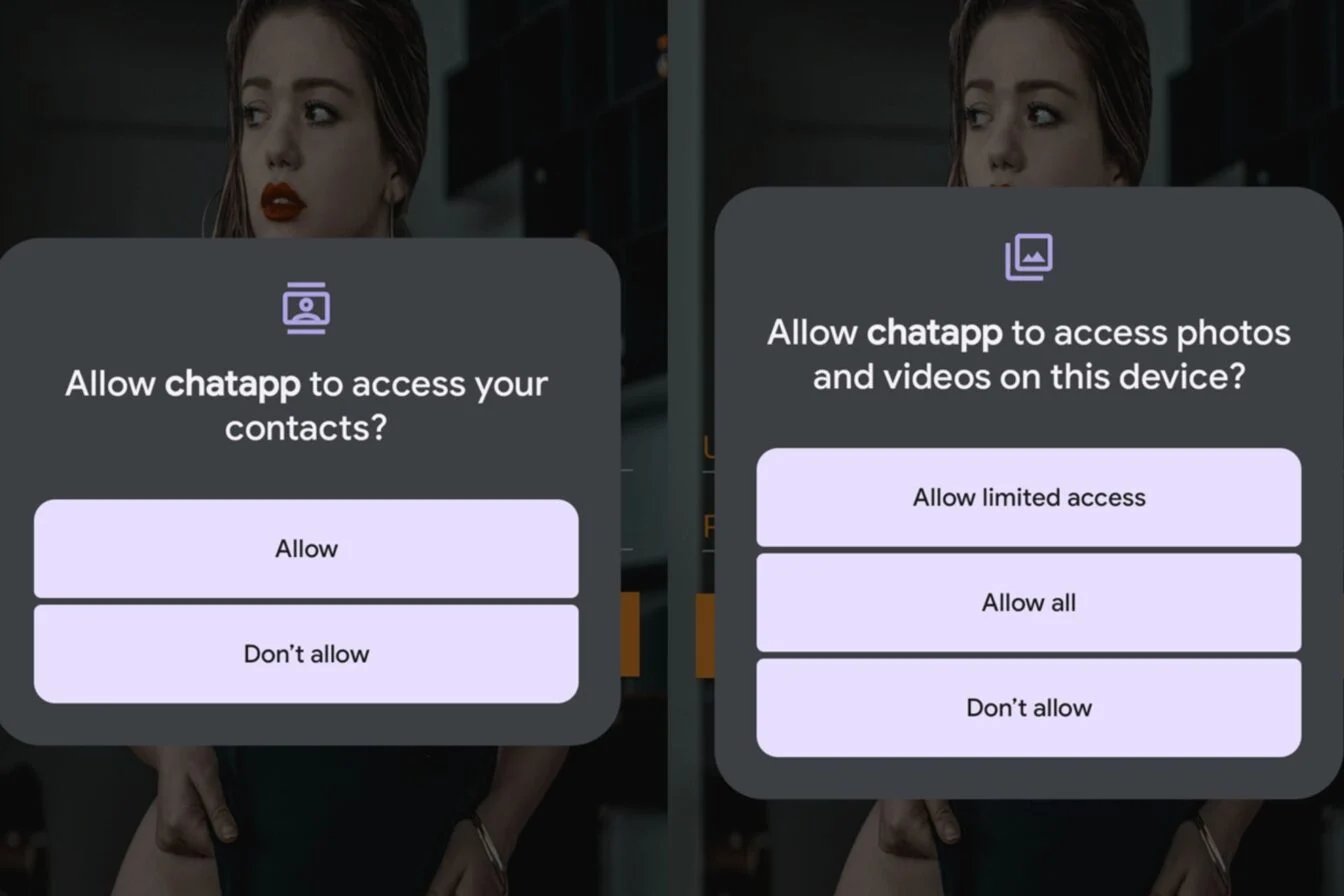

Enquanto o internauta conversa no WhatsApp com um perfil falso, o vírus GhostChat entrou no telefone. Em segundo plano, ele monitora todos os arquivos armazenados no dispositivo, recupera fotos tiradas com o telefone, toda a lista de contatos e os envia regularmente para um servidor remoto.

Cada nova imagem salva no rolo da câmera é enviada automaticamente aos hackers. São montanhas de dados confidenciais que rapidamente acabam nas mãos de cibercriminosos.

Ao conversar com o interlocutor no WhatsApp, os hackers garantem que o aplicativo malicioso permaneça instalado no smartphone por tempo suficiente. Para o internauta, a conversa atual é a prova de que a plataforma de namoro instalada é legítima, embora seja uma farsa. Isso é “uma técnica única de fraude romântica”avalia o pesquisador.

Leia também: Onda de ataques ao Windows – hackers têm 2 novas táticas para espalhar vírus

Uma campanha de espionagem multifacetada

Os pesquisadores da ESET dizem que o GhostChat é apenas uma pequena parte de uma campanha de espionagem maior. Os especialistas notaram que a mesma gangue está atualmente orquestrando ataques ClickFix em computadores Windows. Isso engana as vítimas, fazendo-as executar códigos maliciosos, seguindo instruções falsas. Para enganar seus alvos, os criminosos contam com sites falsos personificando agências governamentais e exibindo alertas de segurança falsos. Nos últimos meses, os ataques cibernéticos do tipo ClickFix aumentaram, seja contra o Windows, o Facebook ou mesmo o Google Chrome.

Além disso, a gangue também orquestra ataques baseados em um mecanismo chamado Emparelhamento Fantasma. Essa tática sequestra o recurso “Dispositivos Vinculados” do WhatsApp para espionar ou assumir o controle de uma conta, sem precisar roubar senhas ou identificadores. Aqui, novamente, a operação é baseada em um portal governamental falso. Este site convida o internauta a ingressar em uma comunidade “oficial” no WhatsApp. Para “entrar” neste grupo, a vítima deve escanear um código QR com o telefone.

Não é novidade que este código QR não abre um grupo. Em vez disso, ele aciona o recurso “Dispositivos Vinculados” do WhatsApp e vincula sorrateiramente a conta da vítima a um dispositivo controlado pelos hackers. Assim que o emparelhamento do GhostPairing for concluído, os invasores poderão visualizar o histórico de bate-papo, contatos e quaisquer mensagens futuras enviadas ou recebidas, como se estivessem conectados diretamente à conta do alvo. No momento, os hackers por trás do ataque têm como alvo exclusivo os usuários da Internet que residem no Paquistão. Como sempre, recomendamos que você não instale aplicativos desconhecidos fora da Play Store.

👉🏻 Acompanhe notícias de tecnologia em tempo real: adicione 01net às suas fontes no Google e assine nosso canal no WhatsApp.