Um pesquisador de segurança criou uma ferramenta capaz de extrair dados, supostamente protegidos, da função Recall do Windows 11, explorando fragilidades no funcionamento do módulo da Microsoft.

Um pesquisador de segurança acaba de colocar de volta na máquina a respeito da segurança da polêmica função Recall (“Recuperar” em francês) do Windows 11. O módulo de backup da Microsoft, apresentado há dois anos, levantou muitas preocupações sobre a segurança dos dados que gravou.

E por um bom motivo, o funcionamento do Recall é baseado em um sistema de capturas de tela que registram todas as ações que você realiza no seu PC. O objetivo é facilitar a localização do que você procura (arquivos, sites, documentos), permitindo que a inteligência artificial analise o conteúdo das imagens de suas atividades coletadas automaticamente pelo utilitário.

Na época, o funcionamento do Recall levantou muitas preocupações, principalmente por parte dos pesquisadores, que viam a ferramenta como um verdadeiro pesadelo de privacidade.

Perante este clamor, a Microsoft não teve outra escolha senão rever a sua cópia, começando por remover a sua ativação padrão no Windows 11.

A empresa de Redmond ainda teve que revisar seu cronograma de implantação para fortalecer a segurança da ferramenta e finalmente conseguiu implantá-la oficialmente em PCs Copilot+ no final de 2024.

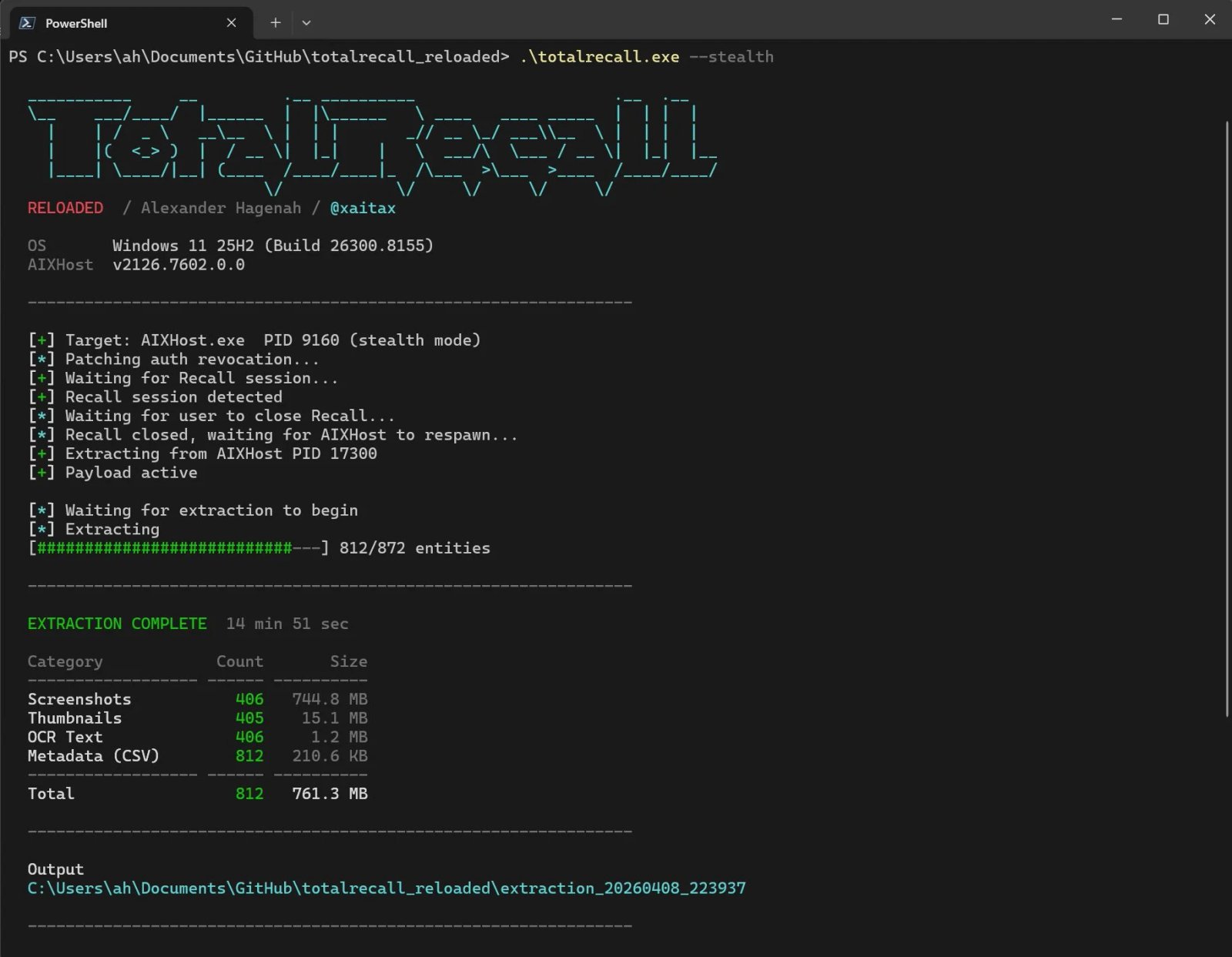

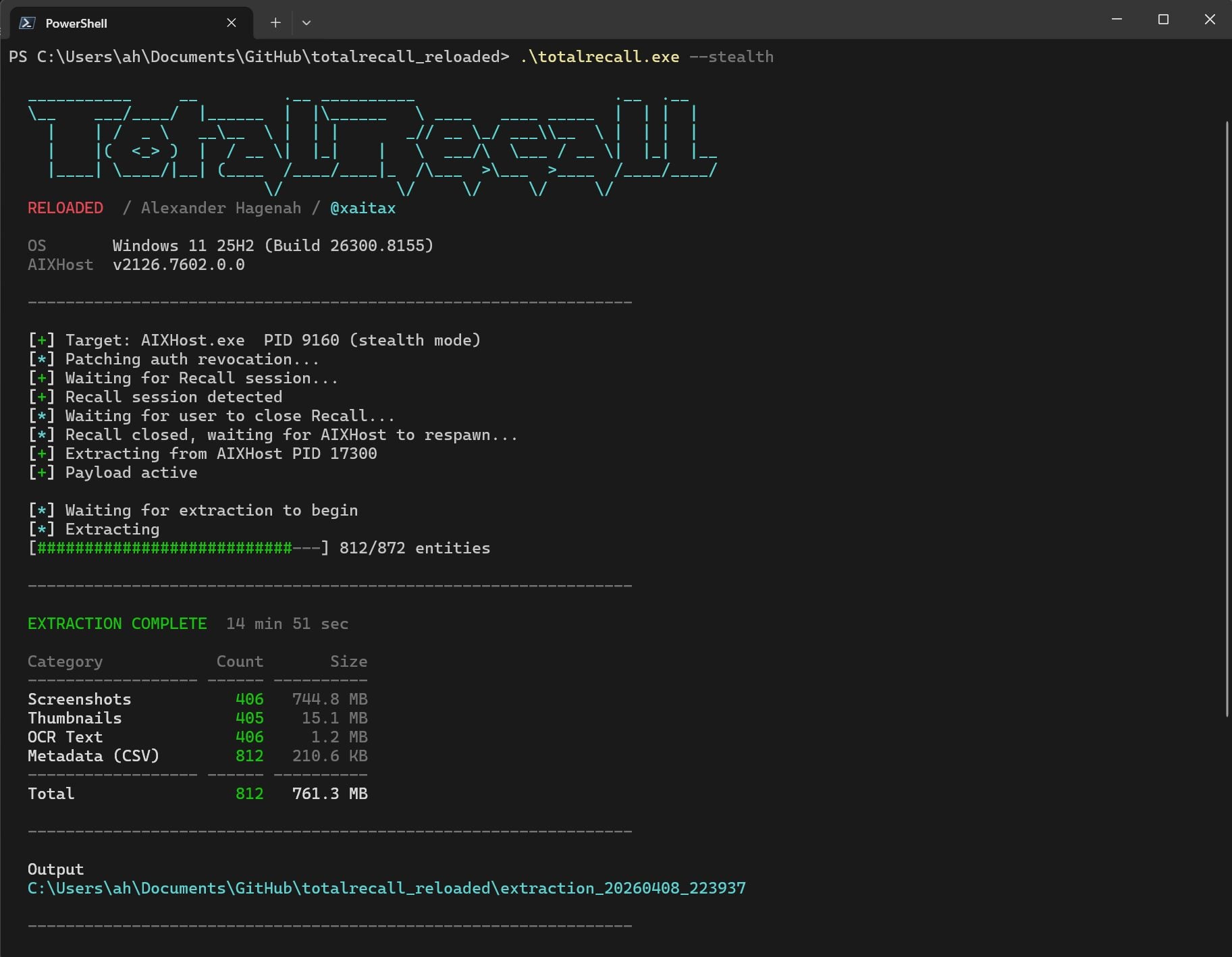

Infelizmente para a Microsoft, as dúvidas sobre a segurança da sua ferramenta ainda não foram dissipadas. Um pesquisador de segurança acaba de demonstrar isso criando um pequeno utilitário capaz de interceptar o conteúdo gravado pelo Recall e, portanto, todas as suas atividades, antes mesmo que a ferramenta da Microsoft tenha tempo de proteger os dados.

“O cofre é forte, mas o caminhão de entrega não”

O problema da Recall não está diretamente na segurança de seu cofre. A Microsoft protegeu perfeitamente o armazenamento de dados que é criptografado e bloqueado. O acesso a isto só é possível após autenticação do Windows Hello, através de reconhecimento facial, leitura da impressão digital ou introdução de um código PIN.

O cofre é, portanto, sólido. Mas o caminhão que o transporta é muito menos, como explica Alex Hagenah na página do Github de seu utilitário. Porque, uma vez autenticado, o Recall retira os dados do enclave seguro e os passa para um módulo de renderização (AIXHost.exe) que não é tão seguro quanto o próprio Recall.

É neste preciso momento que a interceptação de dados é possível. TotalRecall Reloaded, a ferramenta criada por Alex Hagenah é capaz de se inserir para interceptar capturas de tela, texto OCR e outros dados enviados de volta pelo Recall para o módulo de renderização AIXHost.exe.

O TotalRecall Reloaded atua silenciosamente, como um passageiro clandestino, para desviar todos os dados coletados pela Recall. Alex Hagenah ainda explica que sua ferramenta possibilitou descobrir que uma determinada quantidade de dados estava acessível mesmo sem a solicitação de autenticação. A última captura de tela do que você estava fazendo no seu PC poderia assim ser recuperada.

Não é um problema de segurança de acordo com a Microsoft

Antes de publicar TotalRecall Reloaded em seu Github, Alex Hagenah enviou suas descobertas à Microsoft. Mas a firma de Redmond obviamente não viu nenhum problema de segurança.

“ Divulguei de forma responsável a pesquisa à Microsoft no início de março de 2026, com código-fonte completo e etapas de reprodução. A Microsoft encerrou o caso como “não vulnerável”, afirmando que “os padrões de acesso demonstrados são consistentes com as proteções pretendidas e os controles existentes e não constituem uma violação de um limite de segurança ou acesso não autorizado aos dados”. » » disse Alex Hagenah em uma postagem publicada em sua conta no LinkedIn.

👉🏻 Acompanhe notícias de tecnologia em tempo real: adicione 01net às suas fontes no Google e assine nosso canal no WhatsApp.

Por: Ópera

Fonte :

Ars Técnica